Kybertilannekuva 2025

Vuonna 2025 Suomen kyberturvallisuuden uhkataso säilyi selvästi kohonneena. Kyberturvallisuuskeskukselle ilmoitettujen vakavien tapausten määrä ei osoittanut laskun merkkejä, vaan säilyi korkealla tasolla. Kyberhyökkäyksiä tehdään jatkuvasti ja ne kohdistuvat laajasti koko yhteiskuntaan, niin yksityisiin yrityksiin kuin julkisiin palveluihin.

Tällä sivulla

- Miltä vuosi 2025 näytti?

- Viestintäverkot toimivat luotettavasti Suomessa vuonna 2025

- Kyberturvallisuuden skenaariot ja jatkuva ennakointimalli

- Kyberturvallisuuden näkymiä: Vuodesta 2025 kohti käännekohtaa

- Kyberturvallisuuden vuosi 2025

Miltä vuosi 2025 näytti?

Kyberturvallisuuden uhkataso on pysynyt Suomessa edelleen kohonneena.

Kyberturvallisuuskeskukselle raportoitujen vakavien tapausten määrät ovat pysyneet korkealla tasolla. Kyberhyökkäyksiä tehdään jatkuvasti ja ne kohdistuvat laajasti yhteiskunnan eri sektoreihin.

Monet kyberturvallisuuden trendit, kuten kriittisten haavoittuvuuksien nopea hyväksikäyttö, ovat jatkuneet aiempien vuosien kaltaisina. Tietomurtojen keskeisimmät juurisyyt olivat edelleen tietojenkalastelu sekä haavoittuvien reunalaitteiden hyväksikäyttö. Verkon reunalaitteiden näkyminen ja avoimuus internetiin on huolestuttava, organisaatioiden hyökkäyspinta-alaa lisäävä tekijä.

Toimitusketjujen merkitys korostuu entisestään toimintaympäristön monimutkaistuessa ja digitaalisten riippuvuuksien kasvaessa. Teknologinen kehitys, kuten tekoälyn lisääntyminen, niin ikään muovaavat uhkakenttää.

Keskeinen osa Kyberturvallisuuskeskuksen koostamaa tilannekuvaa ovat keskukselle tehtävät ilmoitukset, palveluista saatava data sekä kansainvälisistä verkostoista tuleva tieto. Vuonna 2025 voimaan astunut kyberturvallisuuslaki (NIS2) ja siihen liittyvä raportointivelvoite lisää näkyvyyttä kriittisten toimialojen kyberturvallisuustilanteeseen. Suurin osa Kyberturvallisuuskeskuksen vastaanottamista poikkeamailmoituksista perustuu kuitenkin edelleen vapaaehtoisuuteen, eivätkä läheskään kaikki tapahtumat tule viranomaisten tietoon.

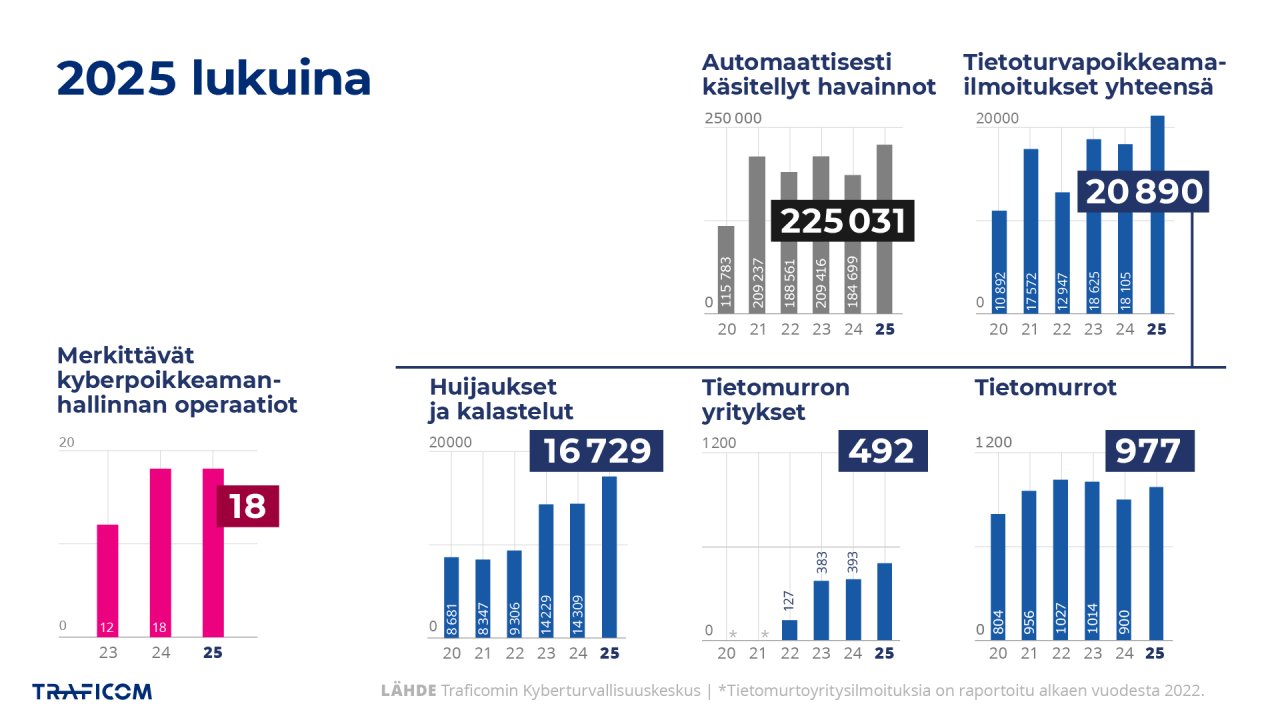

Vuonna 2025 Kyberturvallisuuskeskus vastaanotti 20 890 kyberpoikkeamailmoitusta. Automaattisesti käsiteltyjä ilmoituksia kertyi 225 031. Luvut ovat linjassa aiempien vuosien lukujen kanssa.

Kyberturvallisuuskeskus julkaisi vuoden aikana 25 haavoittuvuustiedotteita. Vuoden ainoa varoitus julkaistiin syyskuussa M365-tietojenkalasteluaallon vuoksi.

Kyberturvallisuuskeskus käsitteli vuonna 2025 enemmän ilmoituksia ja havaintoja kuin aiempina vuosina.